-

Блоги

-

- 7

записей - 0

комментариев - 6411

просмотров

Последние записи

Последняя запись

Последняя запись

Ключик Windows

Есть устройства которые идут сразу с предустановленой виндой и на корпусах нет ключа этой системы. Наткнулся тут на просторах тырнета на скриптик и сохраню тут у себя.

Скриптик показывает ключик и его можно переписать и спрятать подальше на всякий пожарный случай. И кстати опробовал на 10 окне.

Взял отседова.

- Подробнее...

-

- 0 комментариев

- 7

-

- 10

записей - 4

комментария - 4892

просмотра

Последние записи

Последняя запись

Последняя запись

Рекурсивное изменение прав в Linux

Вроде бы и ничего сложного тут нет, но то параметр забудешь, то еще какая ни-ть мелочь, а по справке бегать как всегда нет особого желания. В общем оставляю лично для себя.

find /catalog -type d -exec chmod 755 {} \; find /catalog -type f -exec chmod 644 {} \; - 10

-

1

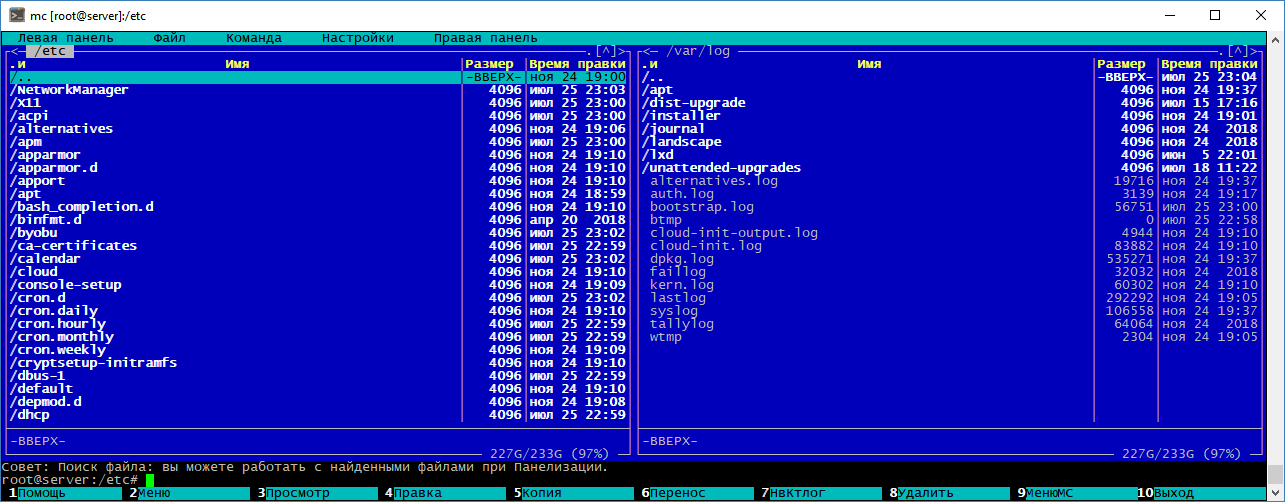

Ubuntu 18.04 и установка Midnight Commander

Ключик Windows

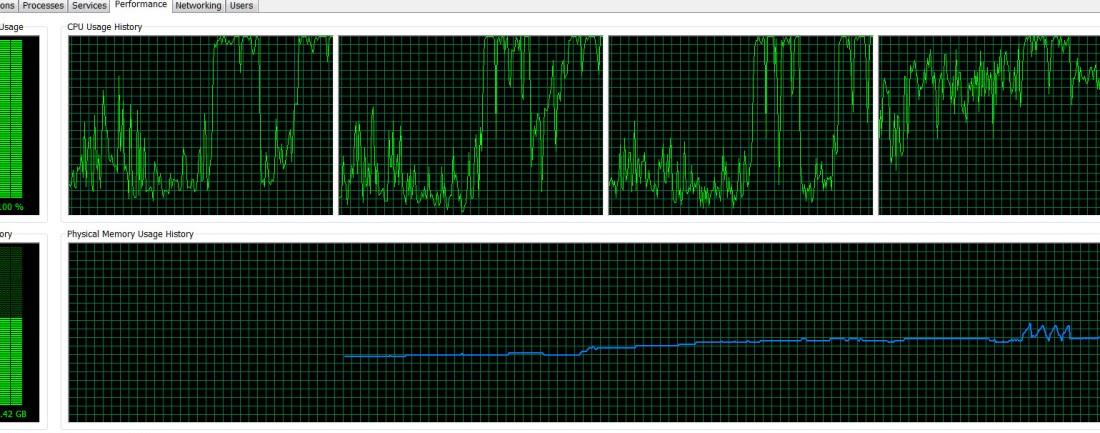

Windows 7 решение проблемы svchost или борьба с жором памяти и процессора

Отключаем рекламу в Viber

Grep под Windows, шутите? Уже давно есть, и не от Microsoft? Заверните мне парочку!

Первые тесты Ambilight подсветки для монитора на Arduino + WS2812B

Заметки по UNIX

Когда не помогает смена прав доступа к файлу.

Windows + uTorrent + Kaspersky + Дети = Доверяй, но проверяй!

Отключение рекламы в uTorrent

Вторая жизнь старенькой автомобильной магнитолы

MYSQL + SAMS2 + squid 3.5 + squidguard

Откладываем на хранение

Роем туннели, бросаем рельсы

Пишем письма мелким подчерком.

Кто звонил?

-

Записи блога

-

Автор: Kitsum в Мысли вслух1В репозитории Ubuntu 18.04 отсутствует пакет MC, чтобы вернуть его на законное место необходимо добавить репозиторий Universe

sudo add-apt-repository universe sudo apt update Устанавливаем

sudo apt install mc Боле информации по репозиториям Ubuntu можно посмотреть тут https://help.ubuntu.ru/wiki/репозиторий

-

Автор: Kitsum в Мысли вслух1Вроде бы и ничего сложного тут нет, но то параметр забудешь, то еще какая ни-ть мелочь, а по справке бегать как всегда нет особого желания. В общем оставляю лично для себя.

find /catalog -type d -exec chmod 755 {} \; find /catalog -type f -exec chmod 644 {} \;

-

Автор: Maerhekil в Памятки сисадмина0Есть устройства которые идут сразу с предустановленой виндой и на корпусах нет ключа этой системы. Наткнулся тут на просторах тырнета на скриптик и сохраню тут у себя.

Скриптик показывает ключик и его можно переписать и спрятать подальше на всякий пожарный случай. И кстати опробовал на 10 окне.

Взял отседова.

winkeyScript.zip

-

Автор: Kitsum в Мысли вслух2Доверяй, но проверяй.

Идея заключается в том, чтобы проверять антивирусом все загружаемые uTorrent клиентом файлы сразу после окончания закачки. Эта тема особенно актуальна если кроме Вас за компьютером обедаем ваш отпрыск, который не сильно озабочен тем, какую дрянь он может подцепить в сети при скачивании безобидного на вид контента.

Я доверяю антивирусу Kaspersky, но подойдет любой другой поддерживающий управление с помощью консольных команд. Аналогично и Torrent клиент должен уметь выполнять эти команды по событию. Для управления антивирусом Касперского с помощью консольных команд используется исполняемый файл avp.com находящийся в корневом каталоге установленного антивируса.

Список поддерживаемых команд

Usage: avp.com <command> [options] command Specifies the command to be executed. HELP Show this help SCAN Start new scan UPDATE Update databases and optionally application modules ROLLBACK Rollback previously updated databases RENEW Renew product START Start specified task STOP Stop running task STATUS Show task status STATISTICS Show task statistics EXPORT Export settings IMPORT Import settings AcceptEULA Accept EULA and manage KSN agreement usage flag REPORT Export reports SHOWTM Show scan task manager EXIT Exit product TRACES Turn traces on/off, clear traces To get additional description of specific command use 'HELP <command>' syntax Examples: avp.com [ /? | HELP ] avp.com <command> /? avp.com HELP <command> avp.com HELP SCAN avp.com UPDATE /? Первым делом необходимо прописать корневой каталог антивируса в Переменные среды операционной системы, переменная Path. По умолчанию каталог установки находится на системном диске (по умолчанию C:\):

x86 - C:\Program Files\Kaspersky Lab\<тип антивируса>\ x64 - C:\Program Files (x86)\Kaspersky Lab\<тип антивируса>\ Допустим используется 64-х разрядная операционная система с установленным бесплатным антивирусом от Касперского версии 16.0.1, полный путь будет выглядеть так C:\Program Files (x86)\Kaspersky Lab\Kaspersky Free 16.0.1\

Открываем свойства компьютера (горячие клавиши "Win" + "Pause") и переходим в раздел "Дополнительные параметры системы". Во вкладке "дополнительно" находятся настройки "Переменные среды". Добавляем в переменную Path полный путь до каталога антивируса определенный ранее.

Ничего сложного, но, чтобы проверить правильность действий достаточно в Командной строке набрать avp.com help и в ответ получим список поддерживаемых команд.

Осталось дело за малым.

Идем в настройки uTorrent, Дополнительно -> Запуск программы. Сам клиент поддерживает следующий список параметров, которые можно передать запускаемому приложению:

%F - имя загруженного файла (для торрентов с одним файлом) %D - папка сохранения файлов %N - название торрента %P - предыдущее состояние торрента %L - метка %T - трекер %M - строка статуса (как в колонке статуса) %I - hex-кодированный инфо-хеш %S - состояние торрента %K - вид торрента (одиночный|мульти) На мой взгляд, самый оптимальный вариант, это полная проверка каталога, в который была произведена закачка. В довесок проверяем оперативную память и разделы автозагрузки. Итоги проверки будем записывать в лог файл, это поможет в разборе полетов в будущем.

Команда запуска будет выглядеть следующим образом:

avp.com SCAN /R:"%HOMEDRIVE%\AVP.log" /MEMORY /STARTUP "%D" По умолчанию файл логов AVP.log будет сохранен в корень системного диска, но Вы можете изменить его на любой другой как это сделал я.

Пробуем что нибудь скачать и смотрим на результат.

-

Автор: Kitsum в Мысли вслух0Думаю что все и так понятно из названия. Да, он есть! Да, уже давно! А, что самое интересно, так простота решения задачи.

Все, что требуется - создать файл grep.cmd в корневом каталоге Windows со следующим содержимым.

findstr %1 %2 %3 %4 %5 Или запустить консоль с правами администратора и выполнить следующую команду

echo findstr %1 %2 %3 %4 %5 > %systemroot%\grep.cmd Утилита findstr, которая попытается заменить нам grep, достаточный набор параметров и поддержку регулярных выражений. Подробности можно узнать на официальном сайте https://technet.microsoft.com/ru-ru/library/bb490907.aspx

-

-

Сейчас в сети 0 пользователей, 0 анонимных, 88 гостей (Полный список)

Нет пользователей в сети в данный момент.